Coraz częściej porusza się temat zagrożeń, z jakim można spotkać się w sieci. Rynek i opinia publiczna są zwrócone w kierunku kupujących, ale problem ten dotyczy także sprzedających. Poznaj bliżej ważne obszary związane z bezpieczeństwem Twojego biznesu w sieci: od roli testowania środowiska IT, poprzez utrzymanie bezpiecznej infrastruktury IT, aż do zaufanych płatności online.

Tematy związane z cyberbezpieczeństwem (ang. cybersecurity) najczęściej pojawiają się przy okazji zwiększonego zainteresowania zakupami w internecie, np. Bożego Narodzenia czy sezonowych wyprzedaży w Black Friday. To także okresy wzmożonej pracy zarówno sklepów internetowych, jak i… cyberprzestępców.

Verizon Data Breach Investigations Report z 2023 r. (dostępny po zalogowaniu) pokazuje, że najczęstszym wektorem ataku są kupujący. Są narażeni na ataki phishingowe, które pozwalają na kradzież danych logowania (nazwa użytkownika i hasło) i późniejsze wykorzystanie ich w dalszych nadużyciach.

Analitycy Cybersecurity Ventures przewidują, że w ciągu najbliższych pięciu lat globalne koszty będące konsekwencją działalności cyberprzestępczej, będą rosły o 15% rocznie, osiągając w 2025 r. wartość 10,5 bln USD rocznie (warto zaznaczyć, że w 2015 r. były to 3 bln USD).

Perspektywa sprzedających

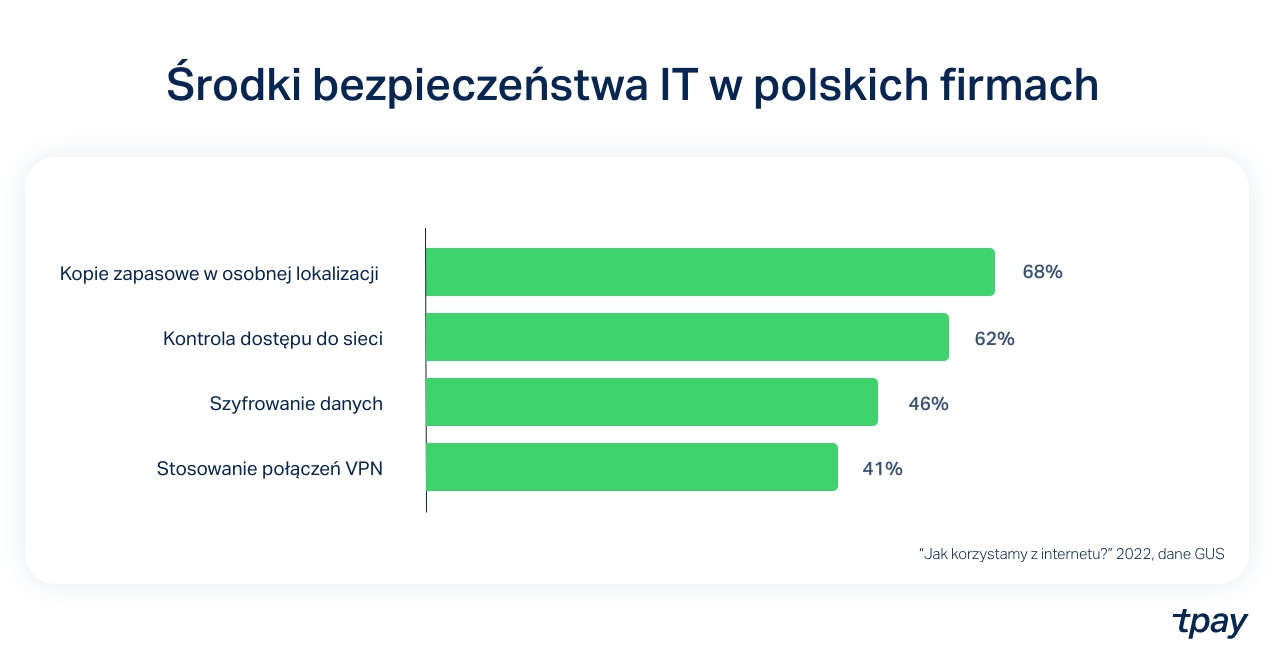

Jak o bezpieczeństwo dbają polskie firmy, w tym e-sklepy? Według danych GUS 68% przedsiębiorstw przechowuje kopie zapasowe danych w osobnej lokalizacji, a 62% - kontroluje dostęp do sieci.

Połowa z nich zabezpiecza się poprzez szyfrowanie przesyłanych danych (przez które możemy rozumieć np. szyfrowanie transakcji płatniczych w e-sklepach czy certyfikat SSL na stronie internetowej), zaś 4 na 10 firm wykorzystuje w swojej działalności połączenia VPN (z ang. Virtual Private Network) zapewniające zwiększony poziom bezpieczeństwa przy połączeniu do zasobów firmy.

Według PwC, wśród szefów największych światowych organizacji aż 80% wie, że cyberataki są jednym z największych zagrożeń dla rozwoju biznesu. Jednocześnie jednak firmy deklarują, że na cyberbezpieczeństwo przeznaczają średnio zaledwie 3% swojego całkowitego budżetu IT.

Zapobiegaj, zamiast leczyć - 4 proste kroki

Bezpieczeństwo to proces ciągły, a dziś zastosowane rozwiązania lub procesy mogą nie być wystarczające jutro. Kluczowe jest bycie o krok przed cyberprzestępcami, czyli wdrożenie spójnej strategii cybersecurity i systematyczne monitorowanie jej aktualności i skuteczności.

Krok 1: spójrz na swoje bezpieczeństwo oczami hakera

Pracę nad poprawą bezpieczeństwa należy zacząć od diagnozy. Podobnie jak w przypadku choroby - najpierw idziemy do lekarza, a potem przyjmujemy leki. Z bezpieczeństwem Twojego biznesu jest dokładnie tak samo - nie możesz podnieść jego poziomu bez profesjonalnego rozpoznania.

Tylko 32% polskich przedsiębiorców zleca audyty bezpieczeństwa informatycznego swoich biznesów. Jeszcze mniej - niespełna jedna czwarta - dokonuje oceny ryzyka i adresuje zagrożenia, które są spójne ze strategią biznesu. Profesjonalny audyt bezpieczeństwa ma na celu spojrzenie na Twoją działalność oczami hakera - identyfikować oraz przejrzeć obszary potencjalnie zagrożone cyberatakiem.

Wartością dodaną audytu są rekomendacje i zalecenia pozwalające na uszczelnienie systemów, a także utworzenie procedur bezpieczeństwa w przypadku ewentualnych zdarzeń nieprzewidzianych. Dobra i doświadczona firma wykonująca audyt zaproponuje rozwiązania, które pozwolą na uniknięcie najczęstszych błędów i luk.

Nie zapomnij też o aktualnym oprogramowaniu antywirusowym na Twoich stacjach roboczych, które zapewni ochronę przed zagrożeniami typu malware lub np. popularnym atakami ransomware (złośliwym oprogramowaniem, które szyfruje pliki lub urządzenie użytkownika, oferując przywrócenie dostępu w zamian za opłatę (haracz to po angielsku ransom - stąd nazwa ataku).

Krok 2: edukuj pracowników

Nawet najlepsze zabezpieczenia lub najnowsze technologie potrafią zawieść przez błąd człowieka. Dlatego podnoszenie wiedzy pracowników w obszarze cyberbezpieczeństwa jest tak samo ważne jak zakup nowej technologii lub zlecenie audytu. Ważne, aby szkolenie odbywało się regularnie i dotyczyło wszystkich pracowników (zwłaszcza zajmujących stanowiska biurowe, magazynowe etc.).

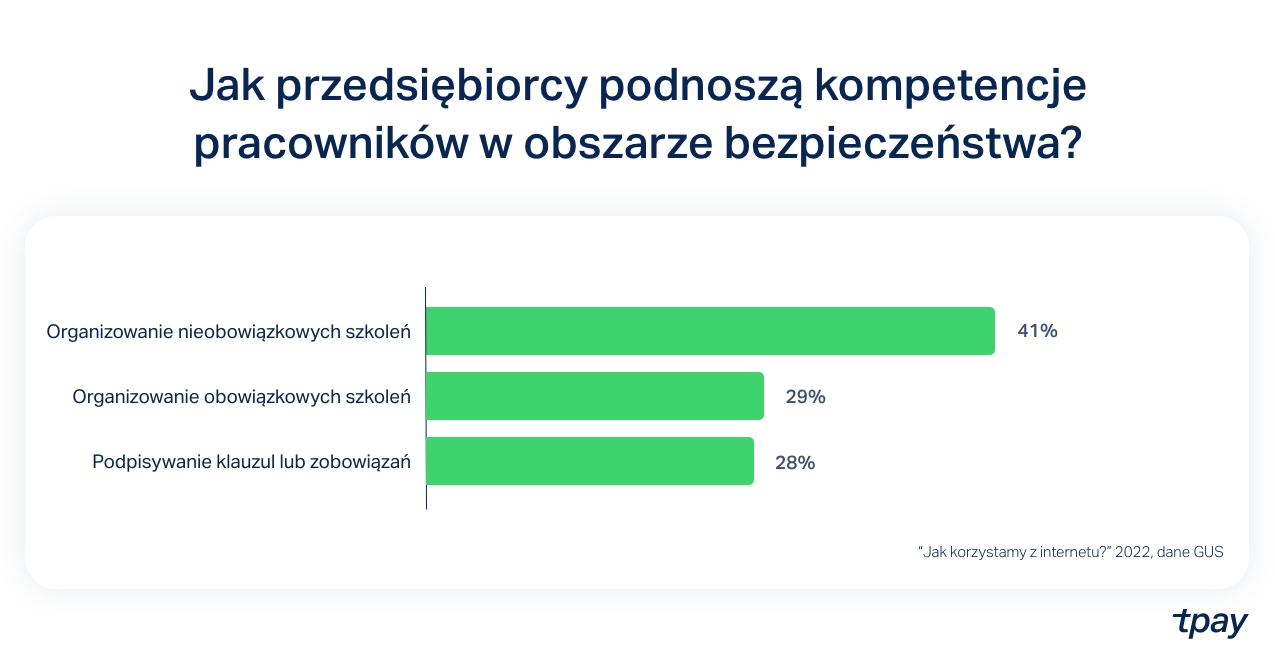

GUS podaje, że tylko niespełna jedna trzecia przedsiębiorstw (z ogółu 51% stosujących jakiekolwiek praktyki w tym obszarze) organizuje cykliczne szkolenia podnoszące świadomość w obszarze cyber zagrożeń dla swoich pracowników.

Nawet w niewielkiej firmie warto położyć nacisk na podnoszenie świadomości w obszarze cyberbezpieczeństwa. Wiedza i czujność pracowników są w stanie uchronić firmę, jej klientów i zespół przed utratą danych, reputacji lub dodatkowymi kosztami.

Krok 3: szyfrowana komunikacja

Tylko 45,7% firm stosuje w swojej działalności szyfrowanie danych, mimo że szyfrowanie to najprostsza metoda ich ochrony podczas przesyłania i przechowywania. Najczęstszym sposobem wykorzystywania szyfrowania jest stosowanie w sklepie certyfikatu SSL i wymuszenie dostępności do sklepu z protokołem HTTPS.

Certyfikat SSL (z ang. Secure Sockets Layer) to niewielki plik wystawiony przez zewnętrznego zaufanego dostawcę pozwalający na:

- potwierdzenie tożsamości sklepu (zapobiega to podszywaniu się przestępców pod Twój biznes),

- szyfrowanie kanału komunikacji pomiędzy przeglądarką użytkownika a Twoim sklepem.

Dzięki stosowaniu certyfikatów SSL wszystkie udostępniane przez użytkownika dane (w tym np. dane do wysyłki, płatności czy dane osobowe) są przesyłane w bezpiecznym, szyfrowanym tunelu i tym samym nie mają do nich dostępu osoby osób trzecie (np. hakerzy).

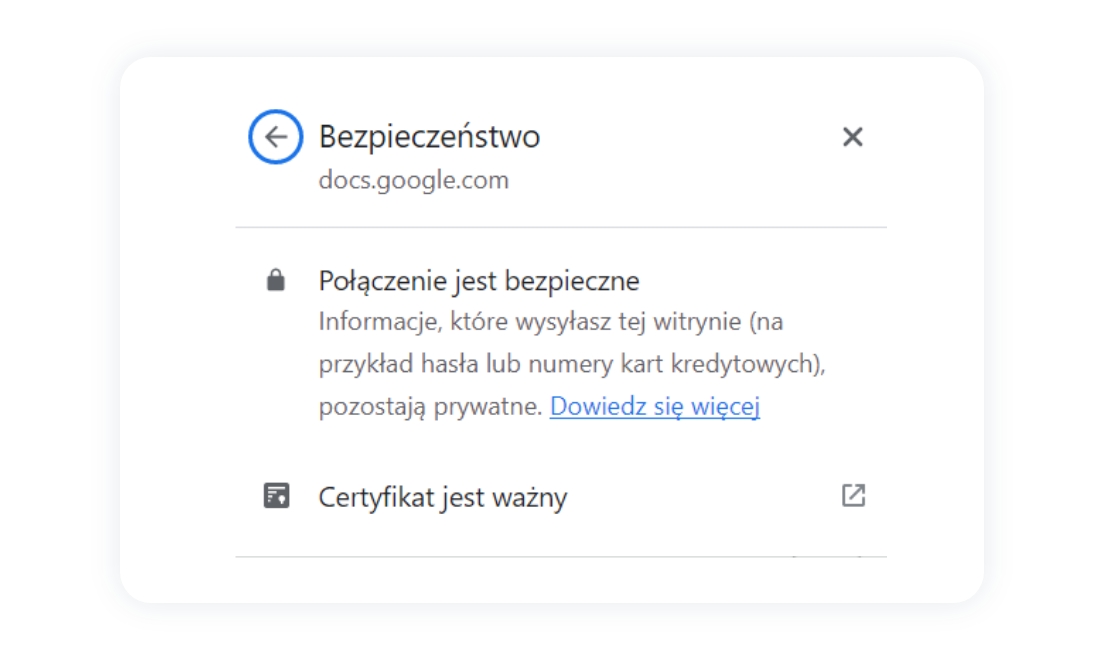

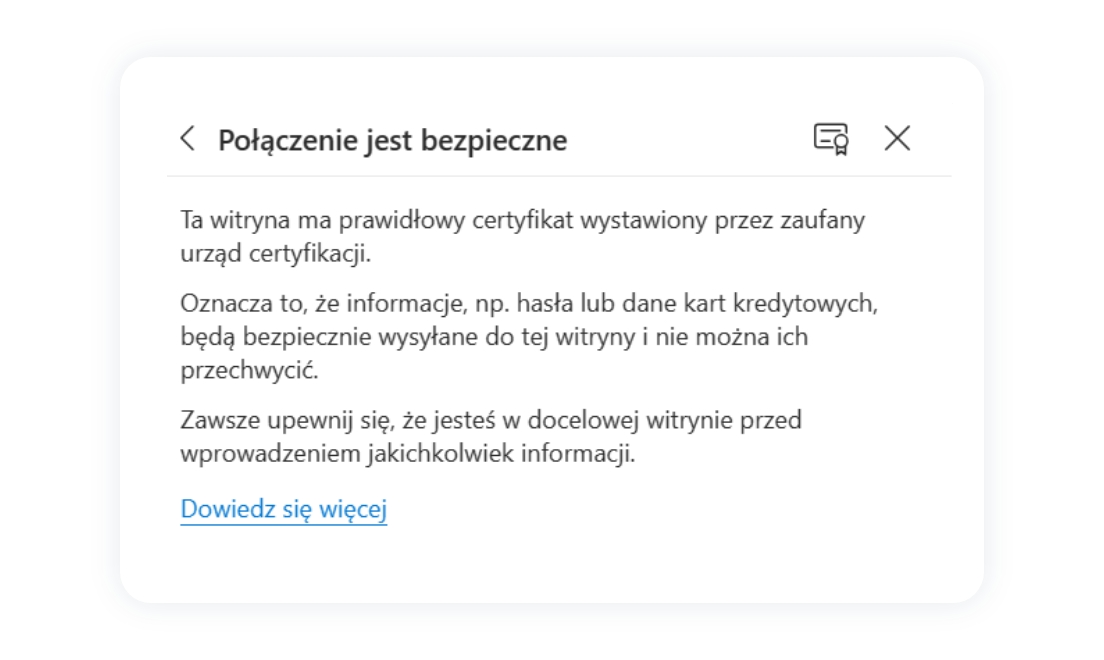

Ważność oraz wykorzystywanie bezpiecznych szyfrów dla certyfikatu SSL można w prosty sposób sprawdzić w przeglądarce internetowej: tuż obok adresu witryny znajduje się mały symbol kłódki, po kliknięciu w który można zobaczyć podstawowe informacje. Poniżej przykłady dla przeglądarek Chrome i Edge.

Krok 4: wybieraj tylko zaufanych dostawców

Współczesny sklep internetowy to konstrukcja złożona z wielu współgrających ze sobą elementów: oprogramowania, narzędzi i wtyczek, które zapewniają klientowi proste zakupy, Tobie zaś ułatwiają zarządzanie sklepem.

Na rynku dostępne są wtyczki:

- do płatności online,

- do zarządzania stanami magazynowymi,

- oferujące możliwość zalogowania się profilem społecznościowym,

- umożliwiające tłumaczenie strony na inne języki,

- ułatwiające klientom śledzenie zamówienia,

- dostarczające danych analitycznych,

- podnoszące poziom bezpieczeństwa,

- implementujące narzędzia marketing automation (np. do automatycznej wysyłki wiadomości mailowych).

Tpay wspiera kilkadziesiąt gotowych rozwiązań e-commerce, zarówno w modelu Open Source jak i SaaS, tworząc wtyczki i aplikacje umożliwiające integrację bramki płatniczej z silnikiem e-sklepu. O samym procesie wyboru najlepszej platformy e-commerce (także w aspekcie bezpieczeństwa) pisaliśmy już na naszym blogu tutaj.

Każde z tych rozwiązań może być dostarczane przez innego producenta, którego zadaniem - oprócz stworzenia użytecznego narzędzia - powinno być zadbanie o aspekty związane z bezpieczeństwem. W praktyce może się jednak okazać, że wtyczka nie spełnia jego standardów, lub co gorsza - została wyprodukowana przez nieuczciwą firmę i tak naprawdę kradnie Twoje dane.

Wybór dostawcy krok po kroku

Dlatego też przed wdrożeniem jakiegokolwiek narzędzia, Twoją rolą jest możliwie jak najdokładniejsze zbadanie każdego implementowanego rozwiązania lub weryfikacja potencjalnego partnera. Na początek warto zadać sobie kilka pytań “kontrolnych”:

- Jakie opinie w sieci ma dostawca?

- Jakie zabezpieczenia przed cyberatakami stosuje?

- Jak można się z nim skontaktować w przypadku problemów?

- Czy dostawca to rzetelna firma - np. czy na stronie WWW znajduje się komplet informacji: od danych rejestracji podmiotu, poprzez regulaminy korzystania z usługi, aż po kwestie zarządzania danymi osobowymi i prywatnością?

W procesie wyboru zaufanego dostawcy jeszcze przed nawiązaniem współpracy zweryfikuj nie tylko informacje dostępne w sieci, ale i wszelką dokumentację: umowy, OWU (Ogólne Warunki Umowy), polityki prywatności, przetwarzania danych itp.

Pomocne mogą okazać się także raporty dostępności usługi (np. Tpay transparentnie dzieli się danymi z ostatnich 90 dni) pokazujące stabilność i dostępność danego rozwiązania. Dobrym rozwiązaniem jest także przyjrzenie się statystykom awarii w serwisach typu Downdetector - to także często najszybsza metoda weryfikacji, czy aktualny problem leży po stornie sklepu, czy też dostawcy usługi.

Jednak nawet korzystanie z wachlarza dobrych i zaufanych narzędzi nie zwalnia nas z odpowiedzialności za ciągłe dbanie o bezpieczeństwo swojego serwisu - poprzez np. monitoring lub skanowanie zewnętrznej podatności sklepu na zagrożenia.

Dobry dostawca płatności: czyli jaki?

W obszarze płatności internetowych bezpieczeństwo ma szczególne znaczenie, ponieważ sklep przetwarza dane wrażliwe kupujących. Dlatego przy nawiązywaniu współpracy z operatorem płatności szczególny nacisk należy położyć na: stabilność, bezpieczeństwo i spełnienie niezbędnych warunków regulacyjnych.

Jak podchodzimy do bezpieczeństwa w Tpay?

- Bezpieczeństwo IT jest elementem naszego codziennego działania - zarówno w obszarze rozwoju produktu, jak i zarządzania nasza infrastrukturą.

- Nasz poziom bezpieczeństwa jest sprawdzany przez zewnętrzne podmioty:

- raz do roku przez zewnętrzną organizację podczas certyfikacji PCI DSS, którą posiadamy i utrzymujemy od 11 lat,

- raz na kwartał monitorujemy, usprawniamy i raportujemy wykonanie strategii cyberbezpieczeństwa do KNF.

- Spełniamy rygorystyczne wymogi w obszarze monitorowania transakcji przeciwdziałając praniu brudnych pieniędzy i podobnym działaniom.

- Współpracujemy z najlepszymi dostawcami usługi bezpieczeństwa IT z szerokim międzynarodowym doświadczeniem, którzy pomagają nam ciągle doskonalić nasze podejście do bezpieczeństwa.

- Szkolimy naszych pracowników i podnosimy ich świadomość w obszarze cyberbezpieczeństwa.

- Bezpieczeństwo danych oraz środków płatników i sprzedawców to nasz priorytet. Więcej o naszych systemach zabezpieczeń piszemy na naszej stronie WWW.

Bezpieczne płatności w sieci to fundament e-sklepu

Jeśli prowadzisz sklep internetowy i na pierwszym miejscu stawiasz bezpieczeństwo - wybierz zaufanego operatora płatności online.

Korzystanie z bramki płatniczej Tpay oszczędzi Twój czas, umożliwiając Ci sprawne zarządzanie płatnościami, a Twoim klientom - bezpieczny proces płacenia za zakupy.

Skontaktuj się z nami, aby wspólnie wdrożyć w Twoim sklepie nowoczesne płatności!